Оборонный скандал государственного масштаба

В результате служебной халатности в качестве паролей доступа на сервера автоматизированной системы управления войсками «Днипро» были установлены пароли типа admin и 123456.

Что позволяло врагу сканировать информацию украинских военных вплоть до лета 2018 года!

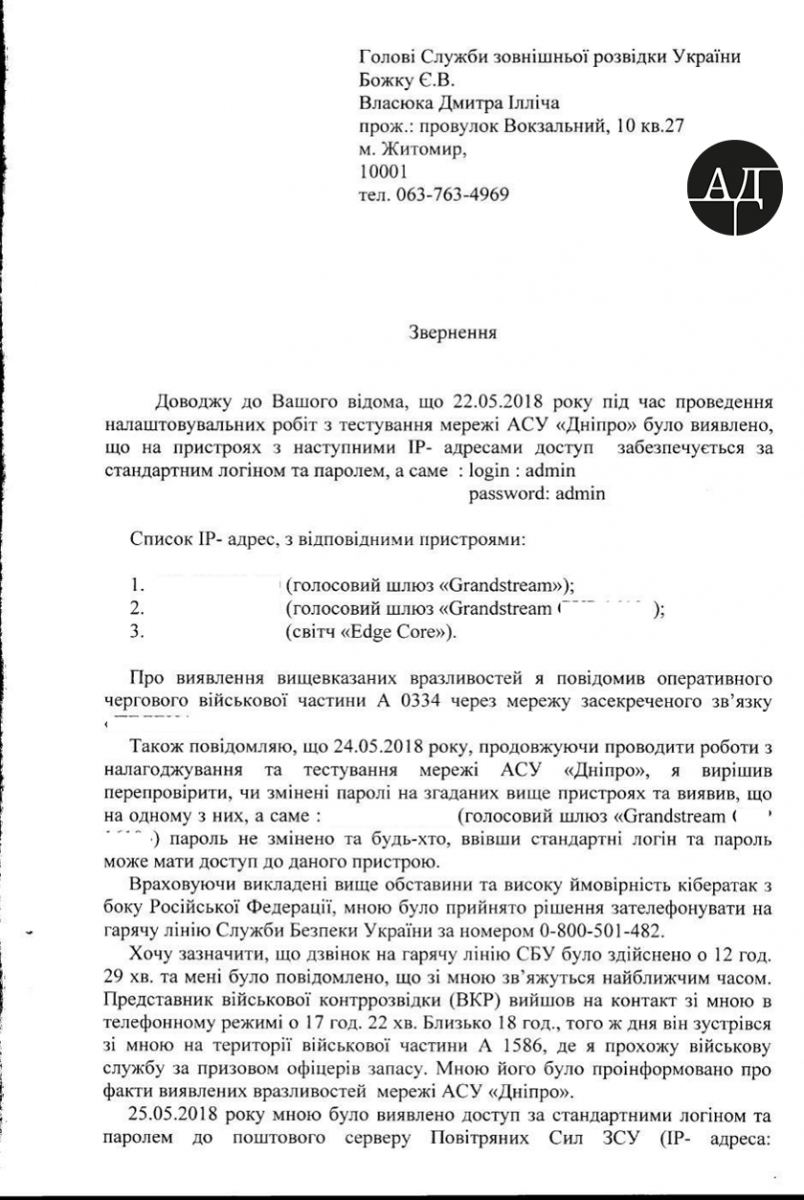

Согласно имеющихся в моем распоряжении документов, 22 мая 2018 года во время настройки и проведения тестирования сетей Автоматизированной системы управления войсками «Днiпро» специалист по базам данных Дмитрий Власюк выявил, что на многих серверах и коммутаторах с IP-адресами доступ происходит по стандартному логину и паролю.

Власюк Дмитрий, согласно резюме, на данный момент проходит службу в воинской части А1586 по призыву, офицера запаса.

Про уязвимые места Власюк сообщил оперативному дежурному данной военной части А0334. При дальнейшей настройке оборудования было обнаружено что его обращение было проигнорировано и пароли не были изменены. После чего он обратился на горячую линию СБУ, и в тот же день представитель военной разведки встретился с ним на территории воинской части, где Власюк проходил службу.

25 мая 2018 года аналогичная ситуация была обнаружена на почтовых серверах ВСУ. Таким образом, без каких-либо специальных знаний можно свободно иметь доступ к свитчам, роутерам, АРМ, серверам, голосовых шлюзов, принтеров, сканеров и т.п. – то есть, иметь возможность анализировать огромный массив секретной информации Вооруженных сил.

Учитывая такой объем утечки информации, противнику достаточно было всего нескольких дней чтобы просканировать всю сеть АСУ "Днипро" и создать топологию всех сетей по роду и виду войск, структурным подразделениям и использовать данную сеть для выяснения поставленных задач, учитывая то, что услуги связи предоставляются Укртелекомом.

Поскольку обращение Власюка к руководству военной части было проигнорировано, он 25 мая 2018 года, рекомендованным письмом, обращается в РНБО Украины и Службу внешней разведки Украины, где излагает всю описанную ситуацию.

Спустя 10 дней, 5 июня 2018 года РНБО перенаправляет данное обращение Министерству обороны Украины СБУ, и подписано данное письмо – офшорным помощником Президента Свинарчуком-Гладковским.

Спустя еще 8 дней, 13 июня 2018 года Служба внешней разведки Украины сообщает Власюку, что проблема защищенной настройки АСУ «Днiпро» не относиться к компетенции СВРУ, поскольку Служба не использует данную систему в своей деятельности, и не имеет возможности влиять на информационные системы других госорганов, и кроме всего прочего - центр обеспечения кибербезопасности появился на базе департамента контрразведки СБУ, а центр киберзащиты ИТС на базе ГУ связи ВС Украины.

То есть, «разведчики» решили, что госслужба спецсвязи и защиты информации, вообще не касается СВРУ, поэтому предложили заявителю обратиться к другим компетентным органам. Вдумайтесь, СВРУ даже не соизволила перенаправить обращение в соответствующие службы, их это вообще мало волнует.

Спустя месяц, 26 июня 2018 года, МО Украины (ВЧ0106), согласно письма РНБО, предоставила ответ Власюку, в котором указала что МО Украины и ВС Украины провели следующие мероприятия:

- Запрет использования слабых паролей и периодическая проверка всех АРМ, сетевых приборов, серверного оборудования ИТС ВС Украины на наличие слабых логинов и паролей.

- Сообщили что ряд IP-адресов является элементом обучающим и не нуждается, по их мнению, в укреплении. Также, не предоставляет опасности один из серверов, который является тестовым, а еще один вообще не используется.

Также Власюк получил 05 июля 2018 года ответ от Департамента контрразведывательной защиты интересов государства в сфере информационной защиты СБУ, согласно которому, все нарушения доступа в сети АСУ «Дніпро» устранены.

Однако 12 июля 2018 года при очередном тестировании АСУ «Дніпро» Власюк обнаружил что ряд оборудования с конкретными IP-адресами и далее используют стандартный пароль и логин, а в некоторых случаях - доступ в сеть с компьютеров и на компьютеры Минобороны, связанные в единую сетку, происходит без пароля.

Большая часть технических средств используется, при этом, в разных военных частях и закреплена за конкретным военнослужащим, которые за данные нарушения должны нести персональную ответственность.

Власюк 13 июля 2018 года повторно обратился в РНБО, где указал на отсутствие реакции на его обращение. Одновременно он отправил дополнительно информацию в Аппарат ВР Украины, который в свою очередь 20 июля 2018 года ответил, что информация передана в Комитет ВР Украины по вопросам национальной безопасности и обороны.

СНБО, на повторное обращение ответил, что направил обращение в СБУ и МОУ для повторного рассмотрения. Подпись поставил все тот же Гладковский.

Пошел 4 месяц, а пароли доступа к техническим средствам, серверам и компьютерам МО остаются теми же: 123654 и admin…

Что же касается Власюка, то после обращений в РНБО и СБУ его полностью отключили от сетей АСУ «Дніпро», организовали проверку Генштаба и угрожают ему криминальным преследованием…

В качестве интересной детали этой истории, добавлю информацию о том, что в Украине работает 8 трастовых фондов НАТО по киберзащите, которые занимаются развитием оперативных способностей и содействие в трансформации ВСУ.

В 2017 году НАТО выделило на эти цели порядка 40 млн. евро. Ответственным за реализацию данного проекта является СБУ…

Еще в феврале 2018 года начальник Генерального штаба Вооруженных сил Украины Виктор Муженко заявлял, что в армии осваивают новые технологии, а также проводят обучение состава, а основные элементы автоматизированной системы управления войсками будут созданы до конца 2018-го года.

Результат – на лицо.

Плівки Міндіча: як Банкова та СБУ намагалися врятувати «бек-офіс» від розслідувань НАБУ

Плівки Міндіча: як Банкова та СБУ намагалися врятувати «бек-офіс» від розслідувань НАБУ

Крах російської економіки в глибинці: чому офіційна статистика Росстату є фікцією

Крах російської економіки в глибинці: чому офіційна статистика Росстату є фікцією

Анігіляція «Ахмату» на Сумщині: ГУР розкрило деталі унікальної спецоперації за участю агента-перебіжчика

Анігіляція «Ахмату» на Сумщині: ГУР розкрило деталі унікальної спецоперації за участю агента-перебіжчика

Сбербанк б’є на сполох: росіяни масово забирають вклади, а нафтопереробка обвалилася до мінімуму

Сбербанк б’є на сполох: росіяни масово забирають вклади, а нафтопереробка обвалилася до мінімуму

Замороження переговорів з Ліваном та нічні бої в Тегерані: головне з огляду Григорія Тамара

Замороження переговорів з Ліваном та нічні бої в Тегерані: головне з огляду Григорія Тамара

«Мазутний корок» та технологічний параліч: як удари по НПЗ руйнують економіку РФ

«Мазутний корок» та технологічний параліч: як удари по НПЗ руйнують економіку РФ

Політичний бек-офіс на Грушевського: оприлюднено «плівки Міндіча» про кадрові ігри та «Проєкт 23»

Політичний бек-офіс на Грушевського: оприлюднено «плівки Міндіча» про кадрові ігри та «Проєкт 23»

«На Росію ніхто не нападав»: російський пропагандист Боронець у прямому ефірі спростував брехню Путіна

«На Росію ніхто не нападав»: російський пропагандист Боронець у прямому ефірі спростував брехню Путіна